Chcąc zalogować się na stronę MS Teams, popełniłem literówkę i wpisałem „teams.microsoft.con” zamiast „teams.microsoft.com„. Ku mojemu zaskoczeniu, mimo błędu zostałem przekierowany na właściwą stronę. Zainteresowany tym zjawiskiem, postanowiłem zgłębić temat – przydało się AI 😉 i odkryłem ciekawe podejście do ochrony marek w internecie. To nie był przypadek, a celowy mechanizm bezpieczeństwa…

O co chodzi z tą defensywną rejestracją?

Okazuje się, że duże firmy jak Microsoft, Google czy Amazon regularnie kupują domeny zawierające typowe literówki swojej głównej nazwy. Nie robią tego dla zabawy – to świadoma strategia bezpieczeństwa. Mechanizm jest prosty:

właściciel marki wykupuje z wyprzedzeniem wszystkie domeny, które mogłyby powstać przez przypadkowe błędy w pisowni oryginalnej nazwy, a następnie ustawia automatyczne przekierowanie na właściwą stronę.

Dlaczego to takie istotne? Cztery główne powody rzucają się w oczy:

- zapobiega to atakom phishingowym. Gdyby Microsoft nie posiadał domeny „microsoft.con”, ktoś złośliwy mógłby ją kupić i stworzyć fałszywą stronę wyłudzającą dane.

- pomaga to złapać ruch użytkowników, którzy popełnili literówkę. Zamiast trafić na stronę błędu, docierają oni do właściwego celu. W tym przypadku jestem ciekawy czy firmy kategoryzują, który ruch pochodzi z przekierowań a który z głównej domeny (pewnie tak jest – wszystkie dane są dla firm ciekawe 🧐)

- znacząco poprawia to doświadczenie użytkownika. Nie musimy się frustrować, gdy pomylimy się o jedną literę.

- chroni to reputację marki, pokazując, że firma dba o swoich klientów.

Jakie literówki firmy najczęściej zabezpieczają?

Podczas badania tematu, natknąłem się na powtarzające się wzorce błędów, które firmy zabezpieczają. Nie są to przypadkowe kombinacje – to przemyślana strategia oparta na najczęstszych pomyłkach, które popełniamy podczas wpisywania adresów stron.

Najczęściej zabezpieczane są:

- Domeny z brakującą literą – Amazon jest świetnym przykładem. Jeśli wpiszesz „Amazn.com” (zapominając o „o”), i tak trafisz na właściwą stronę.

- Literówki z przestawionymi literami – to częsty błąd przy szybkim pisaniu. Spróbuj wpisać „Namechaep.com” a trafisz do Namecheap.com. Okazuje się, że zamiana liter „a” i „e” to powszechna pomyłka.

- Pomyłki z sąsiednimi klawiszami – nasze palce czasem uderzają obok właściwego klawisza. Walmart zabezpieczył się kupując „Walmsrt.com” – „s” jest tuż obok „a” na klawiaturze.

- Zapomnienie kropek – klasyka gatunku: „wwwApple.com” (bez kropki po „www”) przekierowuje do Apple.com.

- Warianty końcówek – firmy często rejestrują swoje domeny z różnymi TLD (.com, .net, .org), żeby nikt nie mógł ich podrobić za pomocą podobnej domeny z innym rozszerzeniem.

Realne przykłady z mojego doświadczenia

Po odkryciu mojej literówki z „teams.microsoft.con” zacząłem eksperymentować z innymi popularnymi serwisami i faktycznie, wzorzec się powtarza. Duże firmy wyraźnie inwestują sporo w tę formę ochrony.

Przetestowałem kilka wspomnianych wcześniej przykładów:

- Wpisując „Amazn.com” (bez „o”) zostałem bezproblemowo przekierowany do Amazon.com. To samo w przypadku „Amzon.com” (bez „a”)

- „wwwApple.com” (bez kropki po „www”) zadziałało perfekcyjnie, kierując mnie do głównej strony Apple.

- „Namechaep.com” z przestawionymi literami „a” i „e” również zadziałało, kierując na Namecheap.com.

- Ciekawym przykładem jest „fb.com” -> „facebook.com”. W tym przypadku myślę, że dla ułatwienia wyszukiwania posłużyli się znanym skrótem marki.

- „Walmsrt.com” z literówką „sr” zamiast „ar” przekierowywało do Walmart.com.

- „E-bay.com” ze znakiem „-” przekierowuje na „Ebay.com”

- „Coke.com” przerzuca na „Coca-cola.com”

- Z ciekawości sprawdziłem też „google.con” – jak można było się spodziewać, Google również zabezpieczyło tę domenę.

Co ciekawe, mniejsze lub nowsze firmy rzadziej stosują tę praktykę w pełnym zakresie. Dla przykładu, niszowe domeny z literówkami lub mniej popularne serwisy mogą nie mieć takiej ochrony – prawdopodobnie ze względu na koszty, które przy dużej ilości wariantów mogą być znaczące.

Najbardziej mnie zaskoczyło, że znane marki takie jak Ex-Twitter, Comarch, Allegro, NASA nie mają takich zabezpieczeń (lub ja ich nie znalazłem).

Jak to działa od strony technicznej?

Zastanawiałem się, jak dokładnie zaimplementowane jest to przekierowanie. Okazuje się, że sposób realizacji jest dość prosty, ale skuteczny. Kiedy firma rejestruje domenę z potencjalną literówką, konfiguruje dla niej przekierowanie 301 (czyli stałe) na właściwą stronę.

Dlaczego akurat przekierowanie 301? Ma to kilka zalet:

- Zachowuje wartość w wyszukiwarkach – Google i inne wyszukiwarki traktują to jako informację, że strona została na stałe przeniesiona pod nowy adres.

- Zapewnia natychmiastowe i płynne doświadczenie – użytkownik nawet nie zauważa, że popełnił błąd, po prostu trafia tam, gdzie chciał.

- Eliminuje zamieszanie związane z marką – dzięki szybkiemu przekierowaniu użytkownik nie zdąży nawet pomyśleć, że trafił na fałszywą stronę.

Czy to się opłaca firmom?

Zacząłem się zastanawiać nad ekonomicznym aspektem tej praktyki. Rejestracja każdej możliwej literówki to przecież spory wydatek – jedna domena to koszt od kilkunastu do kilkudziesięciu złotych rocznie, a w przypadku popularnych marek mówimy potencjalnie o setkach wariantów!

Dla gigantów jak Microsoft czy Google to prawdopodobnie drobnostka w budżecie, ale czy naprawdę się to opłaca? Moje przemyślenia wskazują, że tak, z kilku powodów:

- to skuteczna ochrona przed phishingiem. Atakujący nie mogą wykorzystać literówek do tworzenia fałszywych stron wyłudzających dane, jeśli firma już je posiada.

- to odzyskiwanie utraconego ruchu. Pomyśl, ile razy ktoś mógłby trafić na niedziałającą stronę z powodu literówki i po prostu się poddać. Teraz ci użytkownicy i tak docierają do celu.

- to ochrona reputacji marki. Nikt nie będzie mógł wykorzystać podobnej domeny do podszywania się pod firmę lub szerzenia nieprawdziwych informacji.

- No i wreszcie – lepsze doświadczenie użytkownika to zawsze dobra inwestycja.

Z drugiej strony, zarejestrowanie absolutnie wszystkich możliwych literówek jest praktycznie niemożliwe. Dla mniejszych firm bardziej opłacalne może być skupienie się na najczęstszych błędach i uzupełnienie tej strategii innymi mechanizmami bezpieczeństwa.

Czy warto o tym pamiętać?

Przypadkowe odkrycie przekierowania „teams.microsoft.con” otworzyło przede mną ciekawy aspekt bezpieczeństwa w sieci, o którym wcześniej nie myślałem. To, co początkowo wydawało się drobnostką, okazało się przemyślaną strategią z obszaru cyberbezpieczeństwa.

Defensywna rejestracja domen to świetny przykład tego, jak duże firmy cicho i skutecznie chronią swoich użytkowników i oczywiście swoją markę i siebie. Czasem nawet nie zdajemy sobie sprawy, że ktoś zadbał o bezpieczeństwo i wygodę, planując z wyprzedzeniem nasze potencjalne pomyłki.

Oczywiście, nawet giganci jak Microsoft nie są w stanie zabezpieczyć każdej możliwej literówki – może być to ekonomicznie nieopłacalne. Zamiast tego skupiają się na najczęstszych błędach, tworząc rozsądny kompromis między kosztem a ochroną.

Dla mniejszych firm czy blogów takich jak mój, pełna implementacja tej strategii może być zbyt kosztowna. Warto jednak rozważyć zabezpieczenie przynajmniej kilku najczęstszych wariantów swojej domeny – szczególnie tych z zamienionymi literami czy błędnymi rozszerzeniami. Zrobię to potem 😅.

A Ty? Sprawdziłeś kiedyś, czy Twoja ulubiona strona przekierowuje Cię poprawnie mimo literówki? Może warto przetestować kilka najpopularniejszych serwisów i zobaczyć, które z nich dbają o ten aspekt bezpieczeństwa? W końcu to ciekawa zabawa detektywistyczna, a przy okazji można się dowiedzieć czegoś nowego o praktykach bezpieczeństwa w sieci.

PS: Nazewnictwo

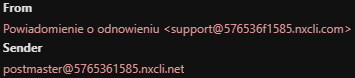

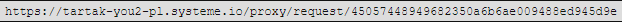

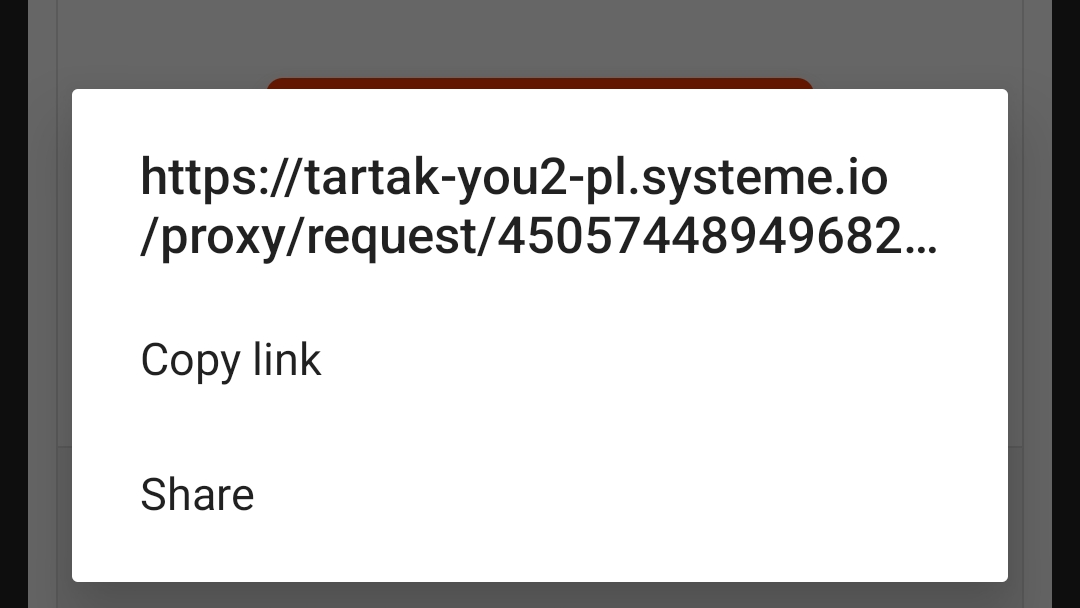

Wspomniane pratkyki z perspektywy cyberprzestępcy to typosquatting.

To pierwsze to technika, w której cyberprzestępcy rejestrują domeny internetowe, które są łudząco podobne do istniejących adresów URL, zwykle poprzez wprowadzenie literówek lub innych drobnych błędów w nazwie domeny. Celem jest oszukanie użytkowników, którzy popełniają błędy podczas wpisywania adresu strony, i skierowanie ich na fałszywą stronę, która może zawierać złośliwe oprogramowanie lub próby wyłudzenia danych osobowych (źródło: https://nano.komputronik.pl/n/typosquatting-definicja-przyklady-ochrona/). Wspomniane przykłady:

Amazn.com zamiast Amazon.comE-bay.com zamiast Ebay.com

Typosquatting –typo (z języka angielskiego: literówka) oraz squatting (z języka angielskiego: zamieszkiwanie na dziko w opuszczonych domach.